5 powodów, dla których powinieneś użyć kodu dostępu na swoim iPhonie 5

Proces konfiguracji iPhone'a 5 w iOS 7 będzie próbował zaimplementować hasło. Jeśli nie zrezygnowałeś, prawdopodobnie masz go teraz na swoim telefonie. Wprowadzanie tego 4-cyfrowego kodu dostępu może być niewygodne za każdym razem, gdy chcesz odblokować telefon. Nie pomylisz się. Jest to o wiele bardziej niewygodne niż brak.

Jednak istnieje opcja podania hasła, a Apple poszedł nawet tak daleko, że próbuje go domyślnie użyć. Więc jeśli zastanawiasz się, dlaczego warto poświęcić ten dodatkowy czas i trzeba wprowadzić hasło za każdym razem, gdy chcesz odblokować iPhone'a, sprawdź niektóre z poniższych powodów.

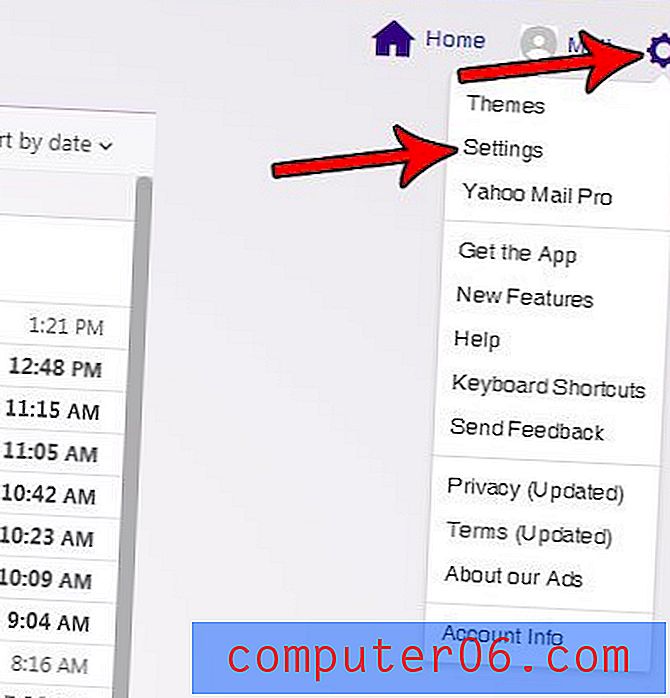

1. Twój adres e-mail jest skonfigurowany na telefonie iPhone

Naprawdę? To jest pierwszy powód, dla którego będziemy wymieniać? Absolutnie. Pomyśl o wszystkich poufnych informacjach wpływających i wychodzących z konta e-mail w telefonie iPhone. Zastanów się teraz, jak łatwo można zobaczyć, kiedy telefon jest odblokowany.

Każdy, kto trzyma telefon i ma dostęp do ekranu głównego, może zobaczyć dowolne wiadomości e-mail znajdujące się w urządzeniu. Niezależnie od tego, czy jest to przyjaciel, członek rodziny czy złodziej, w e-mailu prawdopodobnie znajdują się rzeczy, które wolisz zachować prywatność.

A jeśli weźmiesz pod uwagę, że funkcje resetowania hasła zwykle wysyłają wiadomość e-mail na adres powiązany z kontem, które próbujesz zresetować, każda osoba mająca dostęp do twoich e-maili może teraz zablokować ci dostęp do niektórych kont.

2. Osobiste zdjęcia w rolce z aparatu

IPhone jest najczęściej używanym aparatem na świecie, z dużym marginesem, i ludzie robią z nim wszelkiego rodzaju zdjęcia. Niektóre są bardziej prywatne niż inne i powinny być udostępniane tylko jednej lub dwóm osobom. Ale złośliwa osoba uzyskująca dostęp do telefonu może znaleźć te zdjęcia i udostępnić je każdemu.

Jest to specyficzny problem, który może dotyczyć tylko niewielkiego odsetka ludzi, ale może być katastrofalny, jeśli się zdarzy. I może nawet nie pochodzić od nieznajomego. Zazdrosny przyjaciel lub wredne rodzeństwo może zdecydować, że zdjęcie znalezione w telefonie musi zostać udostępnione wszystkim kontaktom.

3. Zakupów można dokonywać bezpośrednio z iPhone'a

Prostota kupowania aplikacji, piosenek, filmów i programów telewizyjnych na iPhonie prawdopodobnie z czasem kosztowała kilka dolarów. Ale wydajesz własne pieniądze, co zwiększa poziom osobistej odpowiedzialności za transakcję.

Ktoś, kto ma dostęp do twojego urządzenia i sklepu iTunes Store, może szybko wydać dużo pieniędzy, bez względu na to, ile to kosztuje. I to nie może być nawet ograniczone do złodzieja. Młodsze dziecko lub członek rodziny może nie zdawać sobie sprawy z tego, co robią i zdecydować, że chcą oglądać każdy odcinek Spongebob Squarepants lub pobrać każdy album 40 najlepszych artystów, których rozpoznają.

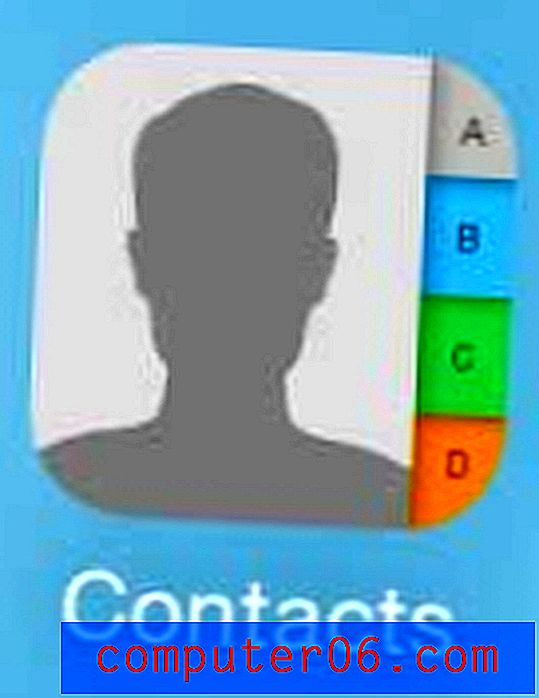

4. Łatwy dostęp do wszystkich kontaktów

Jeśli złodziej obejmie twoje urządzenie, prawdopodobnie idą zaraz po danych lub zobaczą, ile pieniędzy mogą uzyskać za używanego iPhone'a. Ale twoje kontakty mogą nie zdawać sobie sprawy, że twój telefon został skradziony, i po prostu odpowiedz na wiadomość tekstową z telefonu, zakładając, że to ty.

Wiele osób może starać się pomóc przyjacielowi, który prosi ich o przesłanie pieniędzy, ponieważ utknęli gdzieś, nawet jeśli prośba zawiera coś dziwnego, na przykład wysłanie tych pieniędzy na imię kogoś innego. Proste założenie, że to ty jesteś po drugiej stronie tej wiadomości tekstowej, może być wszystkim, co jest konieczne, aby złodziej mógł oszukać niektórych znajomych lub krewnych.

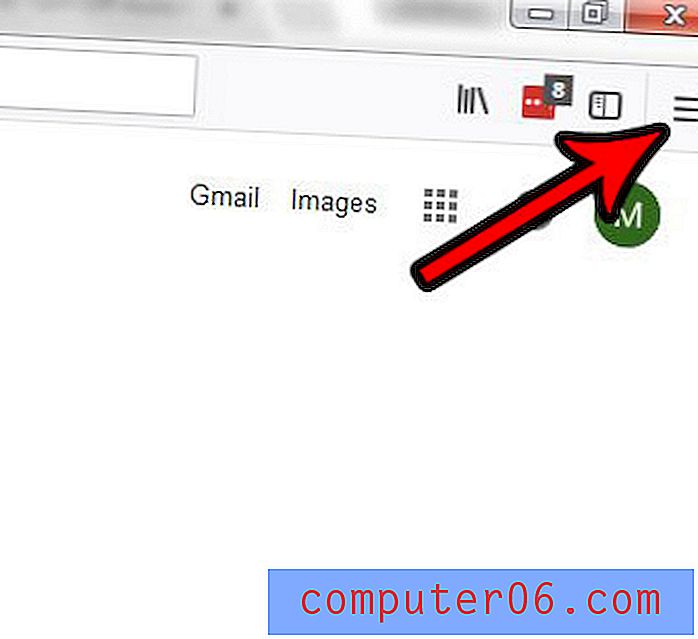

5. Kupuje ci trochę czasu, jeśli twój iPhone zostanie skradziony

4-cyfrowy kod dostępu nie jest najbezpieczniejszym rozwiązaniem na świecie, a jest tylko 10000 możliwych kombinacji, których można użyć. Ale zbyt wiele niepoprawnych wpisów blokuje dostęp do telefonu na krótki czas, a jeszcze więcej niepoprawnych wpisów może całkowicie zablokować dostęp.

Ludzie mogą zresetować iPhone'y za pomocą iTunes i komputera, ale spowoduje to usunięcie wszystkich danych z iPhone'a, co najmniej zabezpieczając informacje, które tam masz.

Te dwie przeszkody powinny dać ci wystarczająco dużo czasu na zdalne wyczyszczenie urządzenia, aby zabezpieczyć informacje, a następnie możesz skontaktować się z usługodawcą, aby anulować usługę i powiadomić go, że urządzenie zostało skradzione.

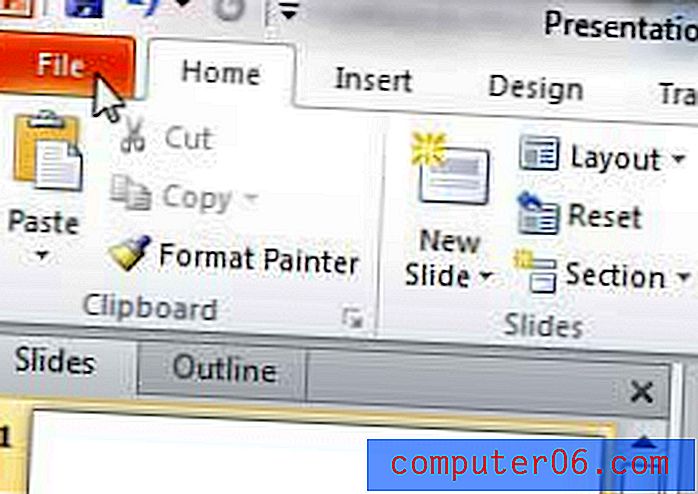

Możesz przeczytać ten artykuł, aby dowiedzieć się, jak skonfigurować hasło na iPhonie 5, i możesz przeczytać ten, jeśli chcesz zaakceptować ryzyko i chcesz je wyłączyć.